Aux Etats-Unis, le marché des clés sécurisées est en passe d’être remis en cause. Des étudiants du MIT ont démontré qu’il était possible de dupliquer une clé de sécurité Schlage Primus, l’un des principaux fabricants du pays, avec un simple scanner 3D et une imprimante 3D.

“Souvent imité, jamais copié”, tel est le slogan de Schlage. L’entreprise pourra revoir ses arguments car la démonstration à la Def Con hacker conference devrait les effrayer. Leur clé, vendue comme inviolable, a été dupliquée en quelques minutes grâce à un logiciel de leur conception.

Il faut bien sûr détenir la clé que l’on souhaite dupliquer ou au moins la prendre en photo pour que ce logiciel reconnaisse et reproduise la forme de la clé. Une fois le modèle reconstitué en 3D sur l’ordinateur, il suffit de l’imprimer à bas coût, par exemple sur Shapeways.

Les deux étudiants à l’origine de ces travaux ont annoncé que n’importe quelle clé sécurisée peut être copiée sur ce même principe. Ils précisent également que la seule manière de sécuriser vraiment ces clés serait d’introduire une partie électronique et d’utiliser des clés de cryptage pour rendre la copie plus difficile.

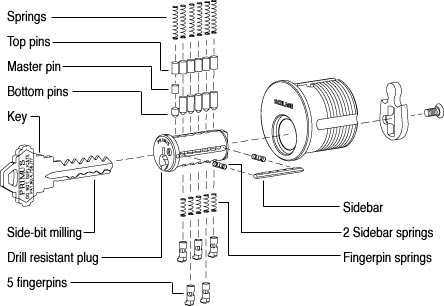

Principe de fonctionnement d’une clé Schlage Primus :

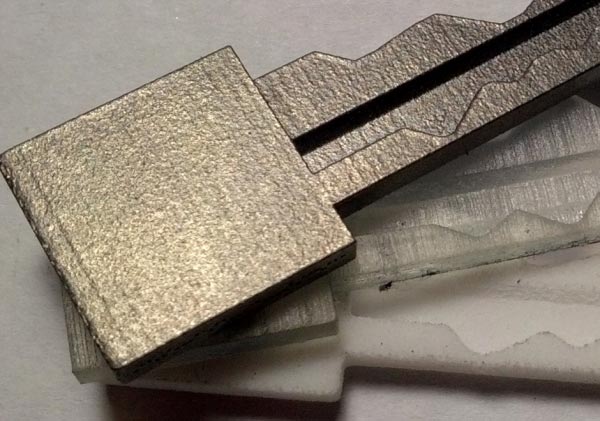

Exemple de clé dupliquée à bas coût :

Les Imprimantes 3D .fr Imprimante 3D et impression 3D : actualité, test, comparatif, prix

Les Imprimantes 3D .fr Imprimante 3D et impression 3D : actualité, test, comparatif, prix

Je trouvais déjà les portes blindées et autres serrures haute sécurité hors de prix et peu efficaces et cette nouvelle faille ne fait que conforter mon avis. Mieux vaut une bonne alarme à base de fumigène : http://www.proteger-maison.fr/telesurveillance-alarme-fumigene-mediaveil/

Oui tout à fait d’accord, les prix élevés ne garantissent pas notre sécurité. Il faudrait des serrures avec la technologie d’un authentifiant firewall. Un pare-feu dont l’identification des connexions passant à travers le filtre IP. L’administrateur peut ainsi définir les règles de filtrage par utilisateur et non plus par adresse IP ou adresse MAC, et ainsi suivre l’activité réseau par utilisateur.

Plusieurs méthodes différentes existent qui reposent sur des associations entre IP et utilisateurs réalisées par des moyens variés. On peut par exemple citer authpf (sous OpenBSD) qui utilise ssh pour faire l’association. Une autre méthode est l’identification connexion par connexion (sans avoir cette association IP=utilisateur et donc sans compromis sur la sécurité), réalisée par exemple par la suite NuFW, qui permet d’identifier également sur des machines multi-utilisateurs.

Je vous conseille de jeter un coup d’oeil sur ce lien

http://fr.aliexpress.com/wholesale/wholesale-smart-door-lock.html

J’ai une http://fr.aliexpress.com/item/China-Top-Ten-Products-Knight-Smart-Lock-stainless-steel-panel-electronic-sensors-lock-fingerprint-lock-N188/1014081792.html

et c’est le top 😉

Le fait de devoir posséder la clé originale et disposer d’un scanner 3D à proximité limite quand même le risque ou du moins, limite la portée de cette info. On ne confie pas ses clés à n’importe qui !

C’est certain qu’avec la démocratisation des outils d’impression et de scan 3D pour le grand public on pourra à terme se passer de ce genre de service dont la confidentialité n’est pas forcément assurée.